网络结构:

vlan 10:192.168.1.0/24 #此网络中有一台DHCP和DNS服务器供所有网络使用。

vlan 20:192.168.2.0/24 #员工网

vlan 30:192.168.3.0/24 #办公室网

vlan 40:192.168.4.0/24 #研发中心网需求:

员工仅可连接internet和使用DHCP,DNS

配置:

创建策略

sys

acl 3001

rule 5 permit udp destination 192.168.1.250 0 destination-port range bootps bootpc

rule 10 permit udp destination 192.168.1.251 0 destination-port eq dns

rule 15 permit ip destination 192.168.1.252 0

rule 20 deny ip destination 192.168.3.0 0.0.0.255

rule 30 deny ip destination 192.168.4.0 0.0.0.255

rule 40 deny ip destination 192.168.1.0 0.0.0.255

quit在VLAN下应用流策略

配置流分类

sys

traffice classifier c1 #进入流分类视图

if-match acl 3001 #配置ACL应用于流分类

quit配置流行为

sys

traffic behavior b1 #定义流行为并进入流行为视图

permit

quit

配置流策略

sys

traffic policy p1 #定义流策略并进入流策略视图

classifier c1 behavior b1 #在流策略中为指定的流分类配置所需流行为,即绑定流分类和流行为。应用流策略

sys

vlan 20

traffic-policy p1 inbound #应用到vlan 20的入口通过以下命令查看策略应用

display traffic-policy applied-record p1

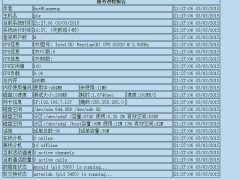

[CORE-SW01]dis traffic-policy applied-record p1

-------------------------------------------------

Policy Name: p1

Policy Index: 0

Classifier:c1 Behavior:b1

-------------------------------------------------

*vlan 701

traffic-policy p1 outbound

slot 0 : success

-------------------------------------------------

Policy total applied times: 1.举个例:

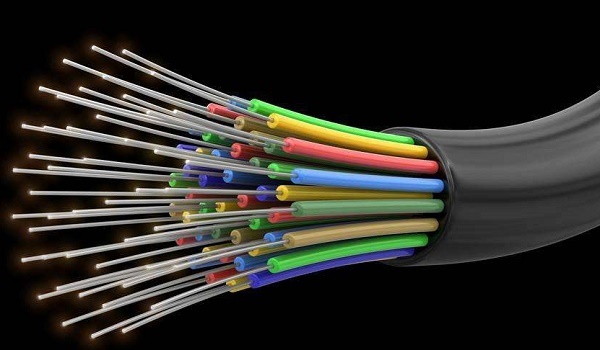

pc-1.1.1.1——1口S5720-2口—-2.2.2.1-SERVER

ACL:禁止1.1.1.1访问2.2.2.1

在1口调用,就是其入方向调用,如果要在出方向调用,那么就是在2口outbound方向调用,数据从哪里进去,从哪里出去,就根据实际调用即可,没什么其他限制

如果ACL是禁止2.2.2.1访问1.1.1.1的写法;

那就是在2口入方向调用,或者1口出方向调用,2.2.2.1访问1.1.1.1的数据,就是从2口进来,1口出去的

方式二:在全局下应用指定VLAN编号的简化流策略

可以在系统视图下,执行以下命令:

基于ACL的报文过滤

traffic-filter vlan vlan-id inbound acl xxx

traffic-filter vlan vlan-id outbound acl xxx

traffic-secure vlan vlan-id inbound acl xxx基于ACL的流量监管

traffic-limit vlan vlan-id inbound acl xxx

traffic-limit vlan vlan-id outbound acl xxx基于ACL的重定向

traffic-redirect vlan vlan-id inbound acl xxx基于ACL的重标记

traffic-remark vlan vlan-id inbound acl xxx

traffic-remark vlan vlan-id outbound acl xxx基于ACL的流量统计

traffic-statistic vlan vlan-id inbound acl xxx

traffic-statistic vlan vlan-id outbound acl xxx基于ACL的流镜像

traffic-mirror vlan vlan-id inbound acl xxx

竹影清风阁

竹影清风阁

Asynq任务框架

Asynq任务框架 WEB架构

WEB架构 安全监控体系

安全监控体系 集群架构

集群架构